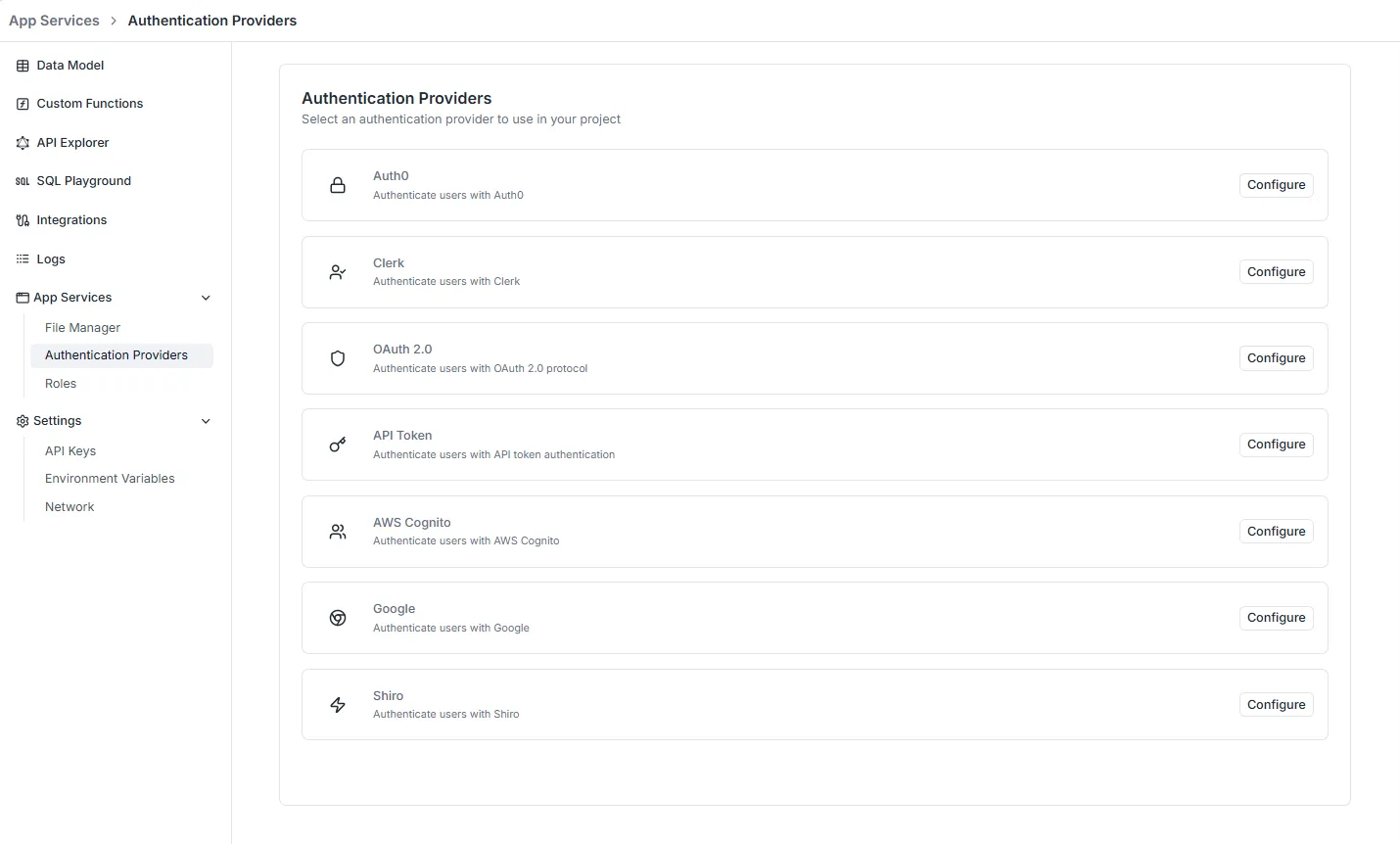

Authentifizierungsanbieter

Der Abschnitt Authentifizierungsanbieter ermöglicht es Ihnen, Ihre Anwendung zu sichern, indem Sie verschiedene Anmeldemethoden und Identitätsdienste konfigurieren. Sie können verwalten, wie sich Benutzer registrieren, anmelden und ihre Sitzungen validieren.

Um auf diesen Bereich zuzugreifen, navigieren Sie in der linken Seitenleiste zu App-Dienste > Authentifizierungsanbieter.

Verfügbare Anbieter

Abschnitt betitelt „Verfügbare Anbieter“Die Plattform unterstützt derzeit die folgenden Authentifizierungsstrategien:

- Auth0 (Verwaltete Identitätsplattform)

- Clerk (Benutzerverwaltung & Authentifizierung)

- OAuth 2.0 (Generisches Protokoll)

- API Token (Benutzerdefinierte Token-Authentifizierung)

- AWS Cognito (Amazon Identitätsdienst)

- Google (Social Login)

- Shiro (Apache Shiro Framework)

Konfigurationsdetails

Abschnitt betitelt „Konfigurationsdetails“Um einen Anbieter einzurichten, klicken Sie auf die Schaltfläche Konfigurieren neben dem gewünschten Dienst. Nachfolgend sind die Konfigurationsanforderungen für die unterstützten Anbieter aufgeführt:

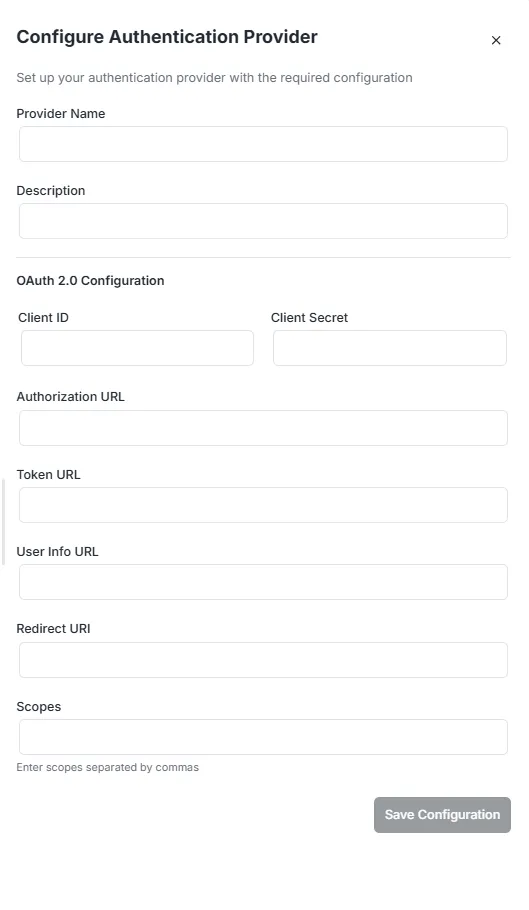

1. OAuth 2.0

Abschnitt betitelt „1. OAuth 2.0“Verwenden Sie diese Option, um einen beliebigen generischen OAuth 2.0-konformen Identitätsanbieter zu verbinden.

- Client ID & Client Secret: Die von Ihrem externen OAuth-Anbieter erhaltenen Anmeldeinformationen.

- Authorization URL: Der Endpunkt, zu dem der Benutzer zur Anmeldung weitergeleitet wird.

- Token URL: Der Endpunkt, der verwendet wird, um den Autorisierungscode gegen ein Zugriffstoken auszutauschen.

- User Info URL: Der Endpunkt zum Abrufen der Profilinformationen des Benutzers.

- Redirect URI: Die Rückruf-URL in Ihrer Anwendung, zu der der Benutzer nach der Anmeldung zurückgeleitet wird.

- Scopes: Definieren Sie die angeforderten Berechtigungen (durch Kommas getrennt).

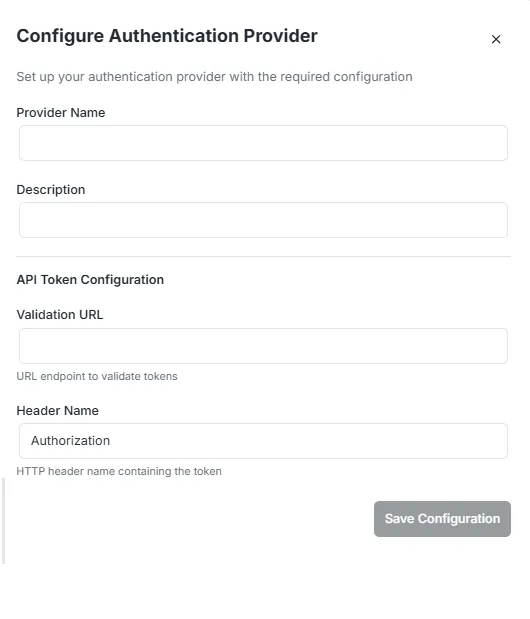

2. API Token

Abschnitt betitelt „2. API Token“Verwenden Sie dies für die Server-zu-Server-Kommunikation oder benutzerdefinierte Authentifizierungsabläufe, die einen Validierungsendpunkt beinhalten.

- Validation URL: Der externe Endpunkt, den das System aufruft, um die Gültigkeit des dem Token bereitgestellten Tokens zu überprüfen.

- Header Name: Der HTTP-Header-Schlüssel, in dem das Token erwartet wird (Standard ist

Authorization).

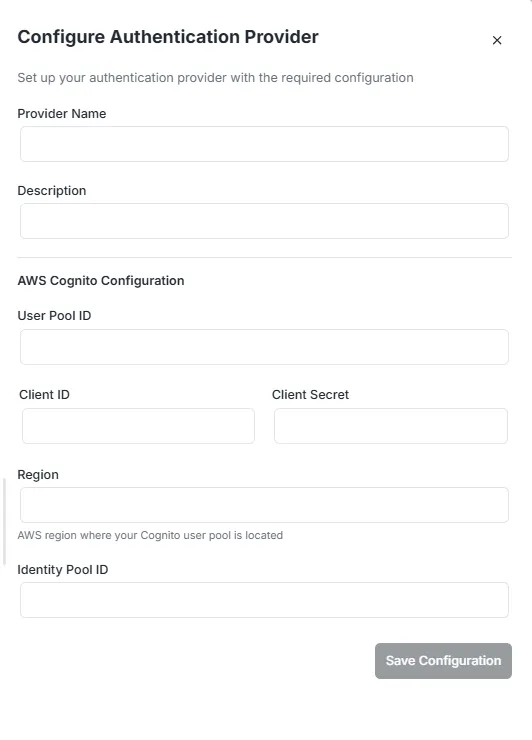

3. AWS Cognito

Abschnitt betitelt „3. AWS Cognito“Integrieren Sie direkt mit Amazon Cognito User Pools.

- User Pool ID: Die ID des Cognito User Pools, in dem Ihre Benutzer gespeichert sind.

- Client ID & Client Secret: Die in der AWS-Konsole generierten App-Client-Anmeldeinformationen.

- Region: Die AWS-Region, in der sich Ihr User Pool befindet (z. B.

us-east-1). - Identity Pool ID: (Optional) Erforderlich, wenn Sie AWS Federated Identities verwenden.

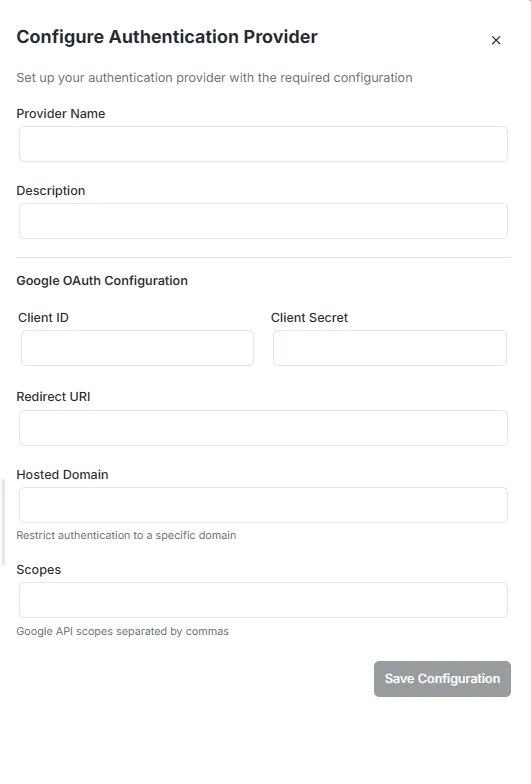

4. Google

Abschnitt betitelt „4. Google“Aktivieren Sie Social Login mit Google-Konten.

- Client ID & Client Secret: Von der Google Cloud Console generierte Anmeldeinformationen (OAuth 2.0 Client IDs).

- Redirect URI: Die Rückruf-URL für Ihre Anwendung.

- Hosted Domain: (Optional) Beschränken Sie die Anmeldung auf Benutzer einer bestimmten Google Workspace-Domain (z. B.

ihrefirma.com). - Scopes: Vom Google-Konto des Benutzers angeforderte Berechtigungen.

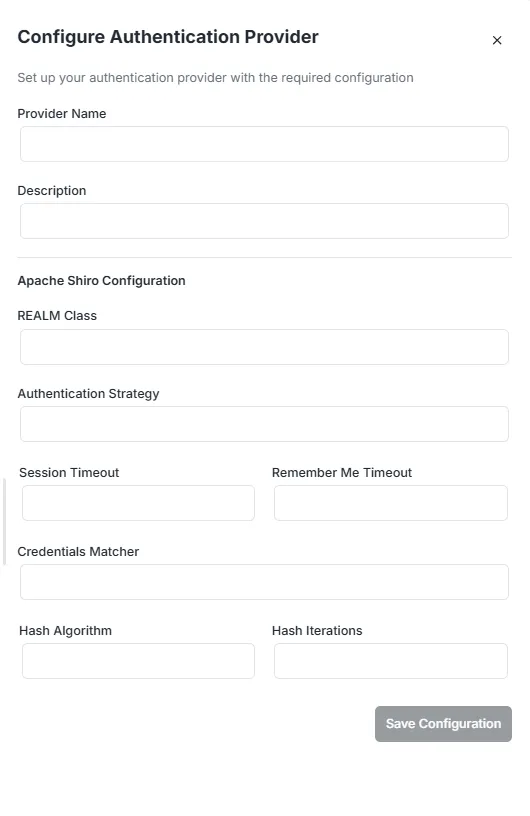

5. Apache Shiro

Abschnitt betitelt „5. Apache Shiro“Konfigurieren Sie eine erweiterte Unternehmensauthentifizierung mit dem Apache Shiro-Sicherheitsframework.

- REALM Class: Der vollqualifizierte Klassenname Ihres benutzerdefinierten Shiro Realms.

- Authentication Strategy: Definiert, wie Authentifizierungsversuche verifiziert werden.

- Session & Timeout: Konfigurieren Sie die Dauer von

Session TimeoutundRemember Me Timeout. - Hashing: Definieren Sie Sicherheitsparameter, einschließlich

Credentials Matcher,Hash Algorithm(z. B. SHA-256) undHash Iterations.