Dostawcy Uwierzytelniania

Sekcja Dostawcy Uwierzytelniania pozwala zabezpieczyć aplikację poprzez konfigurację różnych metod logowania i usług tożsamości. Możesz zarządzać sposobem rejestracji, logowania i walidacji sesji użytkowników.

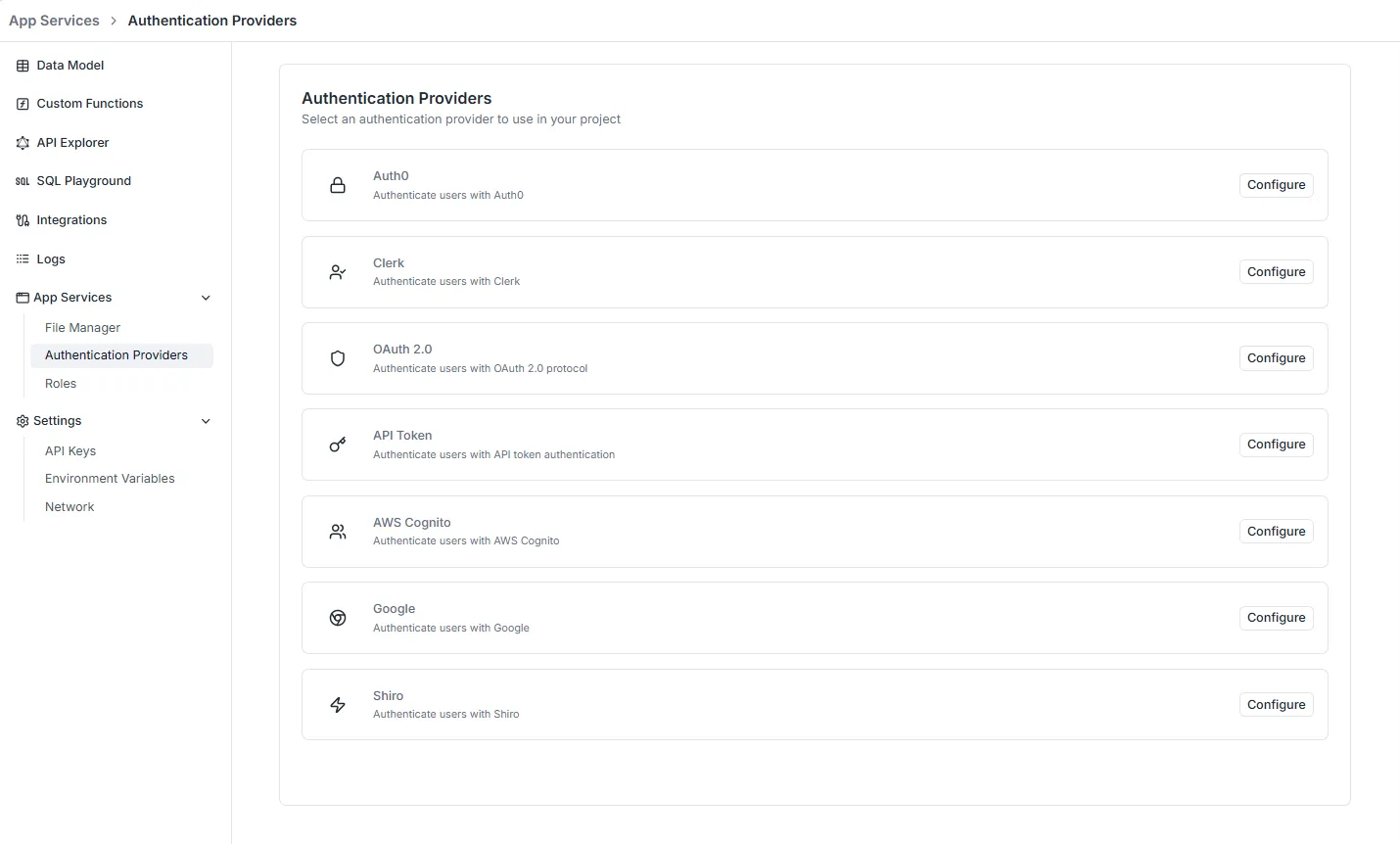

Aby uzyskać dostęp do tej sekcji, przejdź do Usługi aplikacji > Dostawcy Uwierzytelniania w lewym pasku bocznym.

Dostępni Dostawcy

Dział zatytułowany „Dostępni Dostawcy”Platforma obecnie obsługuje następujące strategie uwierzytelniania:

- Auth0 (Zarządzana Platforma Tożsamości)

- Clerk (Zarządzanie Użytkownikami i Uwierzytelnianie)

- OAuth 2.0 (Protokół Ogólny)

- API Token (Uwierzytelnianie Tokenem Niestandardowym)

- AWS Cognito (Usługa Tożsamości Amazon)

- Google (Logowanie Społecznościowe)

- Shiro (Framework Apache Shiro)

Szczegóły Konfiguracji

Dział zatytułowany „Szczegóły Konfiguracji”Aby skonfigurować dostawcę, kliknij przycisk Konfiguruj obok żądanej usługi. Poniżej znajdują się wymagania konfiguracyjne dla obsługiwanych dostawców:

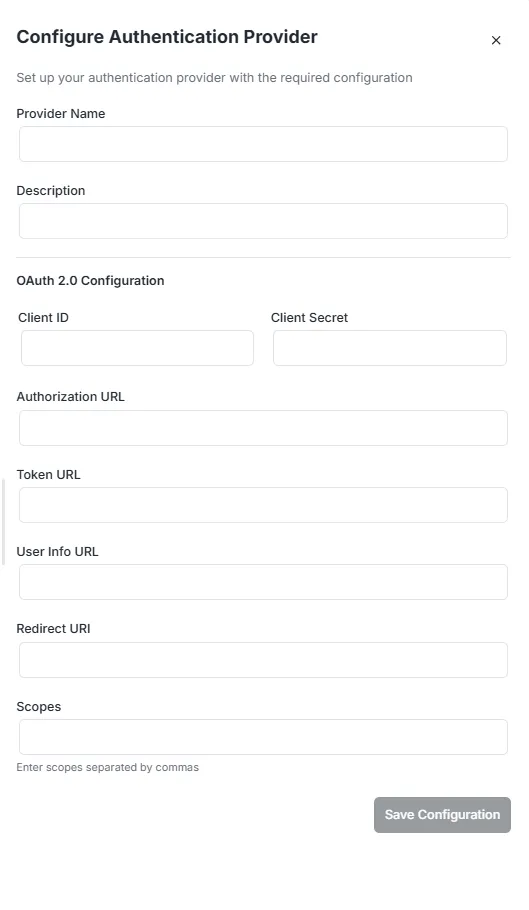

1. OAuth 2.0

Dział zatytułowany „1. OAuth 2.0”Użyj tej opcji, aby połączyć dowolnego ogólnego dostawcę tożsamości zgodnego z OAuth 2.0.

- Client ID & Client Secret: Dane uwierzytelniające uzyskane od zewnętrznego dostawcy OAuth.

- Authorization URL: Punkt końcowy, do którego użytkownik jest przekierowywany w celu zalogowania się.

- Token URL: Punkt końcowy używany do wymiany kodu autoryzacji na token dostępu.

- User Info URL: Punkt końcowy do pobierania informacji o profilu użytkownika.

- Redirect URI: Adres URL zwrotny w Twojej aplikacji, do którego użytkownik jest zwracany po zalogowaniu.

- Scopes: Zdefiniuj żądane uprawnienia (oddzielone przecinkami).

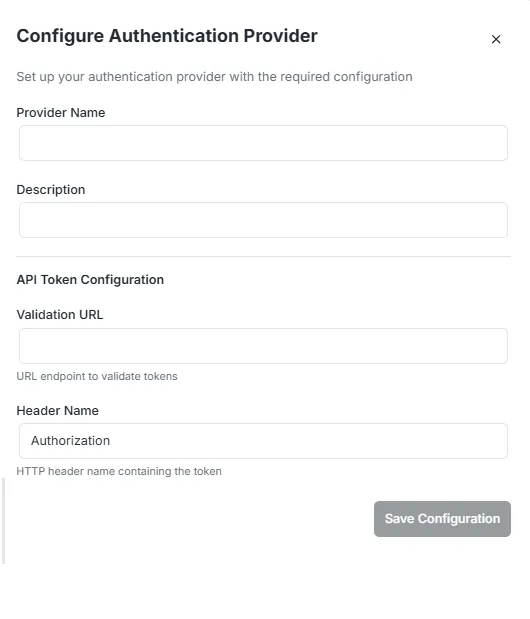

2. API Token

Dział zatytułowany „2. API Token”Użyj tego do komunikacji serwer-serwer lub niestandardowych przepływów uwierzytelniania obejmujących punkt końcowy walidacji.

- Validation URL: Zewnętrzny punkt końcowy, który system wywoła w celu weryfikacji ważności dostarczonego tokena.

- Header Name: Klucz nagłówka HTTP, w którym oczekiwany jest token (Domyślnie

Authorization).

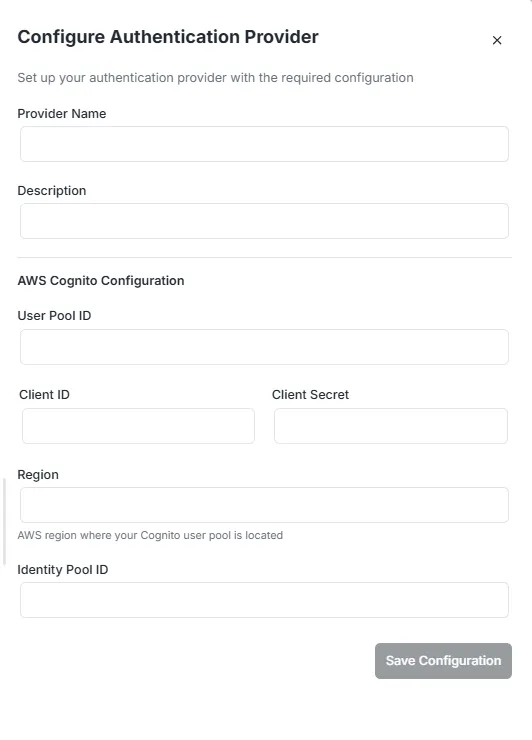

3. AWS Cognito

Dział zatytułowany „3. AWS Cognito”Zintegruj bezpośrednio z pulami użytkowników Amazon Cognito.

- User Pool ID: ID puli użytkowników Cognito, w której przechowywani są Twoi użytkownicy.

- Client ID & Client Secret: Dane uwierzytelniające klienta aplikacji wygenerowane w konsoli AWS.

- Region: Region AWS, w którym znajduje się Twoja pula użytkowników (np.

us-east-1). - Identity Pool ID: (Opcjonalnie) Wymagane, jeśli używasz tożsamości federacyjnych AWS.

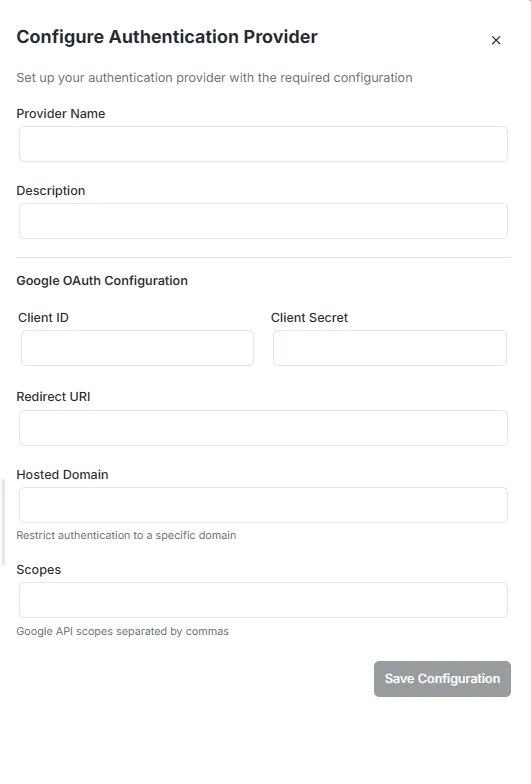

4. Google

Dział zatytułowany „4. Google”Włącz logowanie społecznościowe przy użyciu kont Google.

- Client ID & Client Secret: Dane uwierzytelniające wygenerowane z konsoli Google Cloud (ID klienta OAuth 2.0).

- Redirect URI: Adres URL zwrotny dla Twojej aplikacji.

- Hosted Domain: (Opcjonalnie) Ogranicz logowanie do użytkowników z określonej domeny Google Workspace (np.

twojafirma.com). - Scopes: Uprawnienia żądane od konta Google użytkownika.

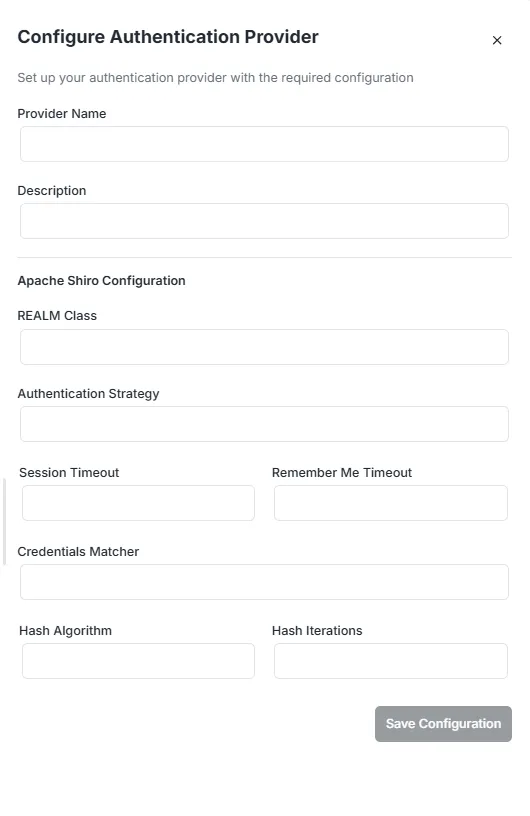

5. Apache Shiro

Dział zatytułowany „5. Apache Shiro”Skonfiguruj zaawansowane uwierzytelnianie korporacyjne przy użyciu frameworka bezpieczeństwa Apache Shiro.

- REALM Class: W pełni kwalifikowana nazwa klasy Twojego niestandardowego Shiro Realm.

- Authentication Strategy: Definiuje sposób weryfikacji prób uwierzytelnienia.

- Session & Timeout: Skonfiguruj czasy trwania

Session TimeoutiRemember Me Timeout. - Hashing: Zdefiniuj parametry bezpieczeństwa, w tym

Credentials Matcher,Hash Algorithm(np. SHA-256) iHash Iterations.