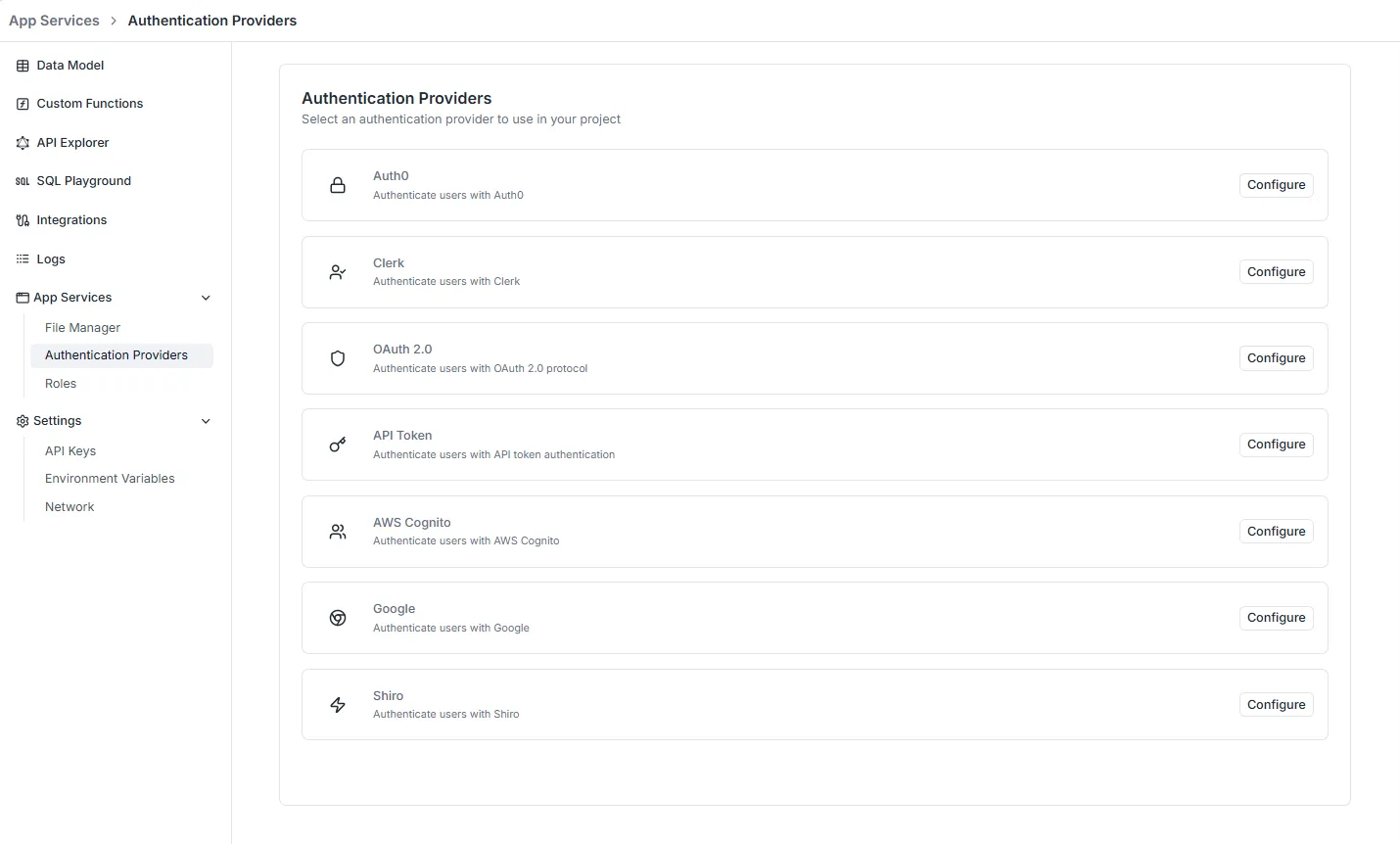

인증 공급자

인증 공급자 섹션에서는 다양한 로그인 방법 및 ID 서비스를 구성하여 애플리케이션을 보호할 수 있습니다. 사용자가 가입하고, 로그인하고, 세션을 확인하는 방법을 관리할 수 있습니다.

이 섹션에 액세스하려면 왼쪽 사이드바에서 앱 서비스 > 인증 공급자로 이동하십시오.

사용 가능한 공급자

섹션 제목: “사용 가능한 공급자”플랫폼은 현재 다음 인증 전략을 지원합니다.

- Auth0 (관리형 ID 플랫폼)

- Clerk (사용자 관리 및 인증)

- OAuth 2.0 (일반 프로토콜)

- API Token (사용자 지정 토큰 인증)

- AWS Cognito (Amazon ID 서비스)

- Google (소셜 로그인)

- Shiro (Apache Shiro 프레임워크)

구성 세부 정보

섹션 제목: “구성 세부 정보”공급자를 설정하려면 원하는 서비스 옆에 있는 구성 버튼을 클릭하십시오. 다음은 지원되는 공급자에 대한 구성 요구 사항입니다.

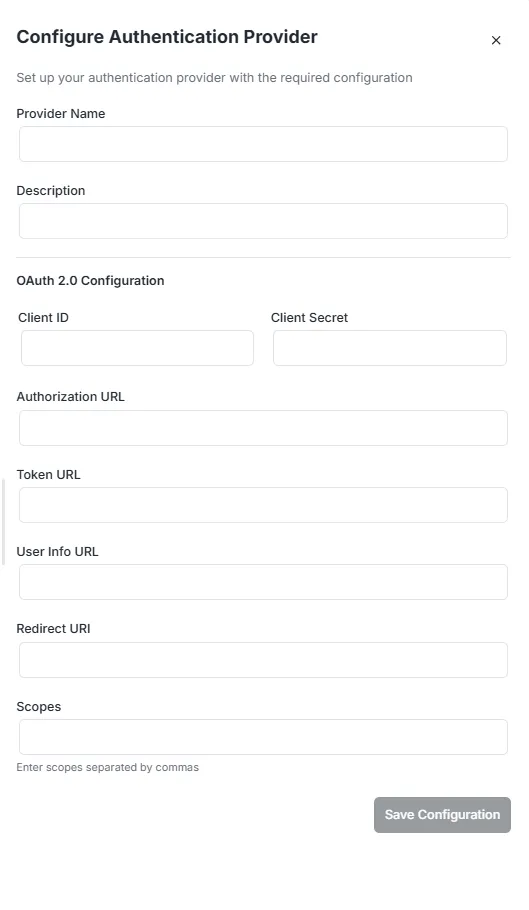

1. OAuth 2.0

섹션 제목: “1. OAuth 2.0”일반 OAuth 2.0 호환 ID 공급자를 연결하려면 이 옵션을 사용하십시오.

- Client ID & Client Secret: 외부 OAuth 공급자로부터 얻은 자격 증명.

- Authorization URL: 사용자가 로그인하기 위해 리디렉션되는 엔드포인트.

- Token URL: 인증 코드를 액세스 토큰으로 교환하는 데 사용되는 엔드포인트.

- User Info URL: 사용자의 프로필 정보를 가져오는 엔드포인트.

- Redirect URI: 로그인 후 사용자가 반환되는 애플리케이션의 콜백 URL.

- Scopes: 요청된 권한을 정의합니다(쉼표로 구분).

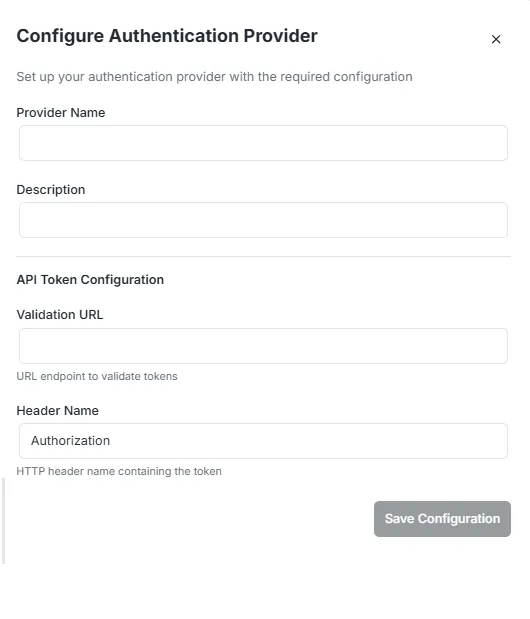

2. API Token

섹션 제목: “2. API Token”서버 간 통신이나 유효성 검사 엔드포인트가 포함된 사용자 지정 인증 흐름에 이를 사용하십시오.

- Validation URL: 제공된 토큰의 유효성을 확인하기 위해 시스템이 호출할 외부 엔드포인트.

- Header Name: 토큰이 예상되는 HTTP 헤더 키(기본값은

Authorization).

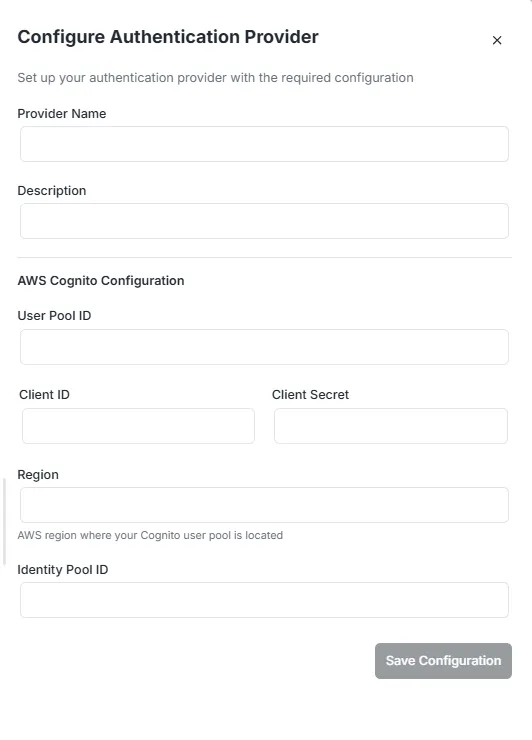

3. AWS Cognito

섹션 제목: “3. AWS Cognito”Amazon Cognito 사용자 풀과 직접 통합하십시오.

- User Pool ID: 사용자가 저장된 Cognito 사용자 풀의 ID.

- Client ID & Client Secret: AWS 콘솔에서 생성된 앱 클라이언트 자격 증명.

- Region: 사용자 풀이 위치한 AWS 리전(예:

us-east-1). - Identity Pool ID: (선택 사항) AWS 연동 자격 증명을 사용하는 경우 필요합니다.

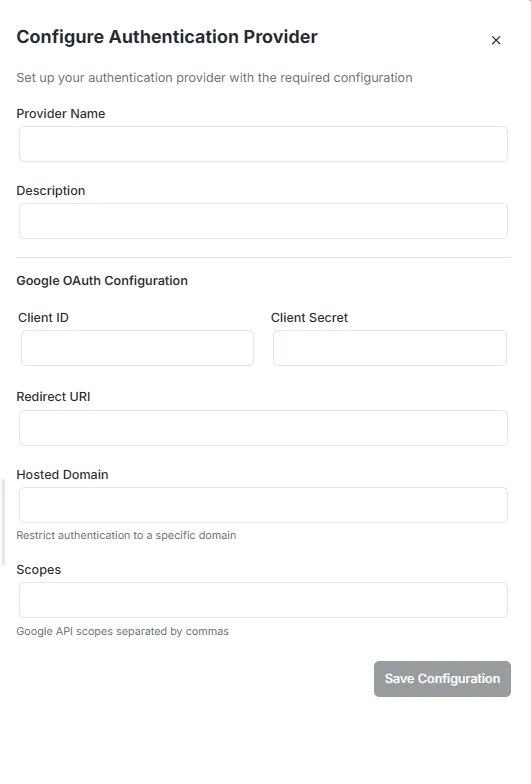

4. Google

섹션 제목: “4. Google”Google 계정을 사용하여 소셜 로그인을 활성화하십시오.

- Client ID & Client Secret: Google Cloud Console(OAuth 2.0 클라이언트 ID)에서 생성된 자격 증명.

- Redirect URI: 애플리케이션의 콜백 URL.

- Hosted Domain: (선택 사항) 특정 Google Workspace 도메인(예:

yourcompany.com)의 사용자로 로그인을 제한합니다. - Scopes: 사용자의 Google 계정에서 요청된 권한.

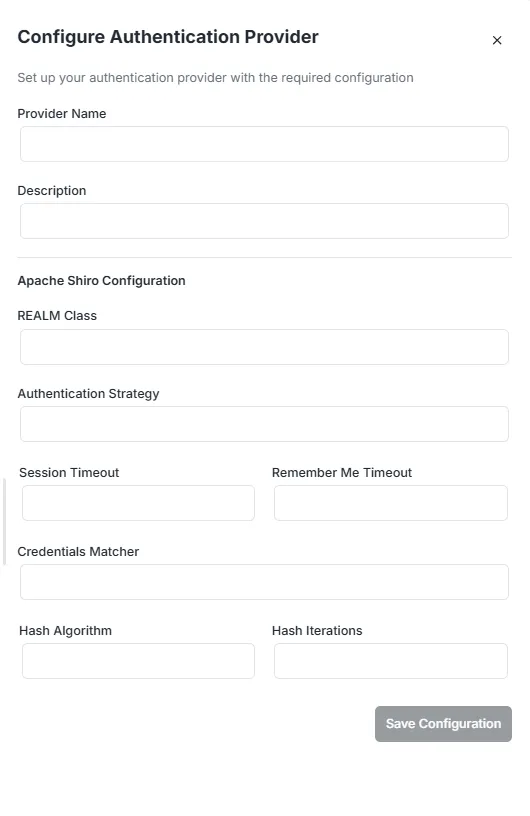

5. Apache Shiro

섹션 제목: “5. Apache Shiro”Apache Shiro 보안 프레임워크를 사용하여 고급 엔터프라이즈 인증을 구성하십시오.

- REALM Class: 사용자 지정 Shiro Realm의 정규화된 클래스 이름.

- Authentication Strategy: 인증 시도를 확인하는 방법을 정의합니다.

- Session & Timeout:

Session Timeout및Remember Me Timeout기간을 구성합니다. - Hashing:

Credentials Matcher,Hash Algorithm(예: SHA-256) 및Hash Iterations를 포함한 보안 매개변수를 정의합니다.