身份验证提供商

身份验证提供商部分允许您通过配置各种登录方法和身份服务来保护您的应用程序。您可以管理用户如何注册、登录和验证其会话。

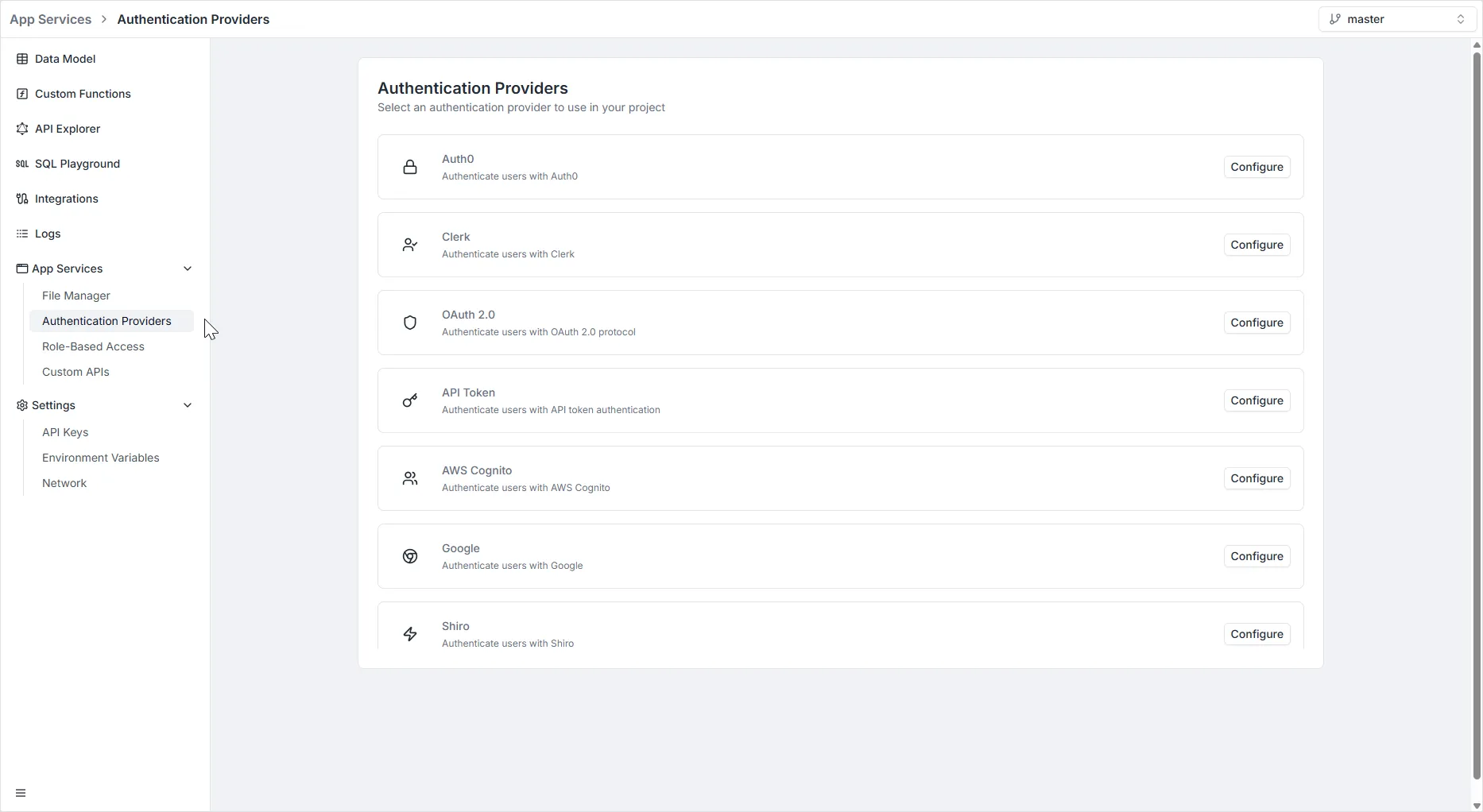

要访问此部分,请在左侧侧边栏中导航至 应用服务 > 身份验证提供商。

注意: 身份验证提供商按环境划分范围。每个环境维护其自己的已配置提供商集。出于安全原因,在创建新环境的分支时,不会复制身份验证提供商配置。OAuth 密钥和身份凭据应针对每个环境单独配置。

该平台目前支持以下身份验证策略:

- Auth0(托管身份平台)

- Clerk(用户管理和身份验证)

- OAuth 2.0(通用协议)

- API Token(自定义令牌身份验证)

- AWS Cognito(亚马逊身份服务)

- Google(社交登录)

- Shiro(Apache Shiro 框架)

要设置提供商,请单击所需服务旁边的 配置 按钮。以下是受支持提供商的配置要求:

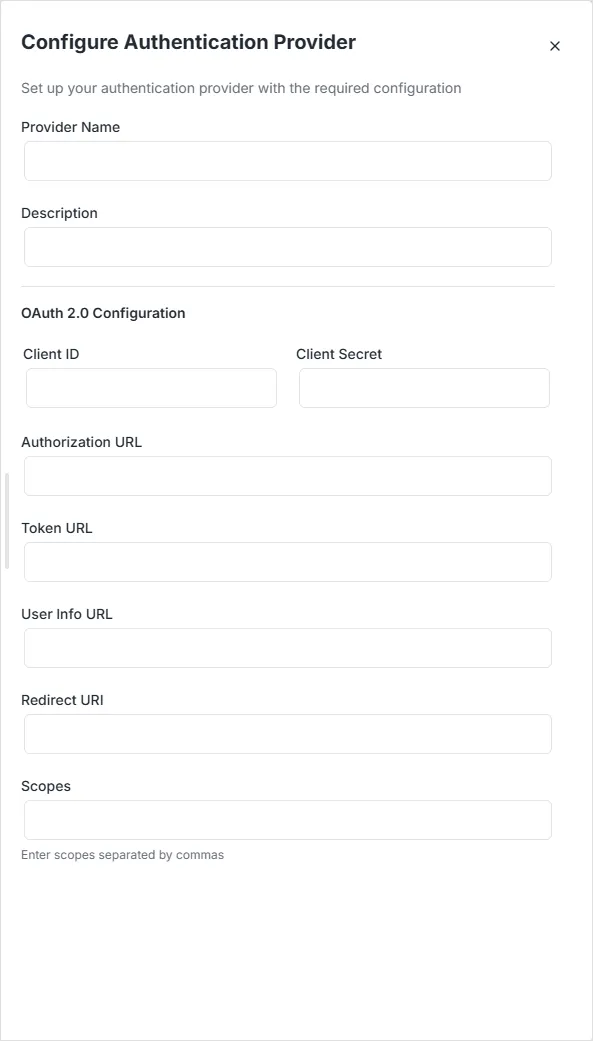

1. OAuth 2.0

Section titled “1. OAuth 2.0”使用此选项连接任何符合 OAuth 2.0 标准的通用身份提供商。

- Client ID & Client Secret: 从您的外部 OAuth 提供商处获得的凭据。

- Authorization URL: 用户被重定向以进行登录的端点。

- Token URL: 用于将授权代码交换为访问令牌的端点。

- User Info URL: 用于获取用户个人资料信息的端点。

- Redirect URI: 您的应用程序中的回调 URL,用户在登录后将返回该 URL。

- Scopes: 定义请求的权限(以逗号分隔)。

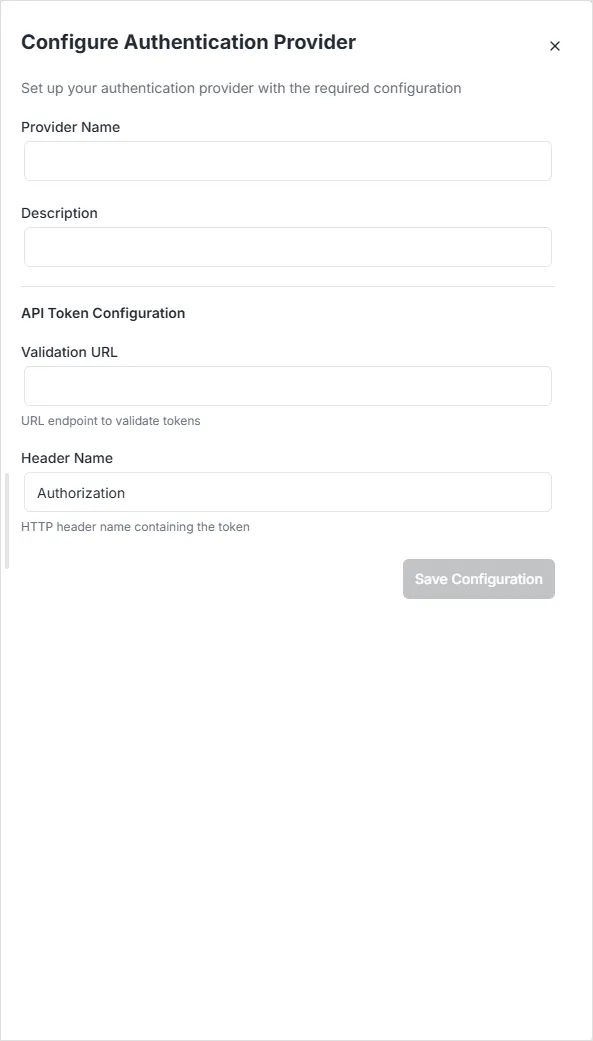

2. API Token

Section titled “2. API Token”将其用于服务器到服务器通信或涉及验证端点的自定义身份验证流程。

- Validation URL: 系统将调用以验证提供的令牌有效性的外部端点。

- Header Name: 预期令牌所在的 HTTP 标头键(默认为

Authorization)。

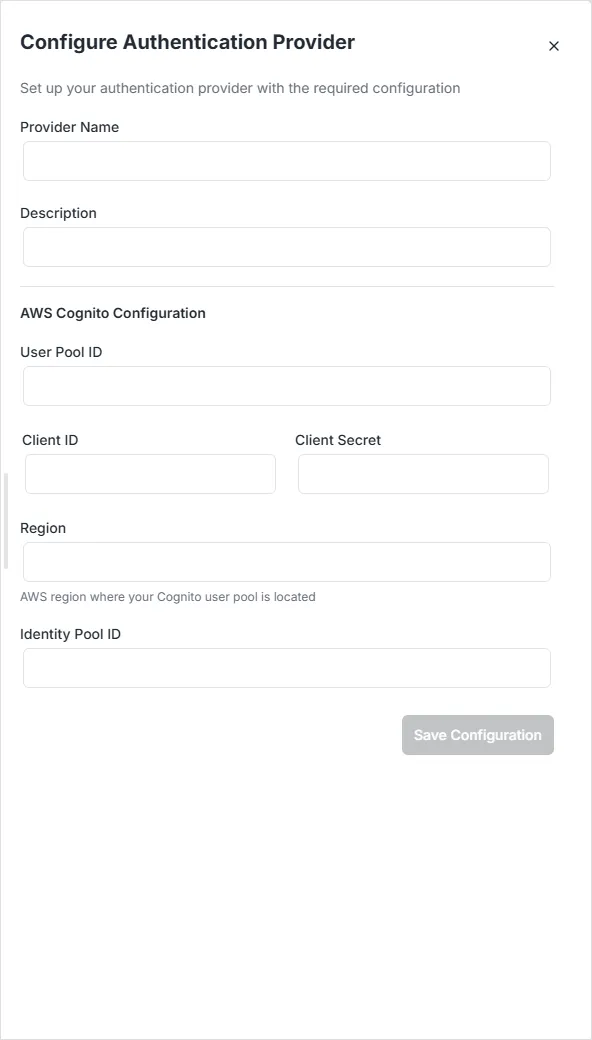

3. AWS Cognito

Section titled “3. AWS Cognito”直接与 Amazon Cognito 用户池集成。

- User Pool ID: 存储用户的 Cognito 用户池的 ID。

- Client ID & Client Secret: 在 AWS 控制台中生成的应用程序客户端凭据。

- Region: 您的用户池所在的 AWS 区域(例如

us-east-1)。 - Identity Pool ID: (可选)如果您使用 AWS 联合身份,则需要此项。

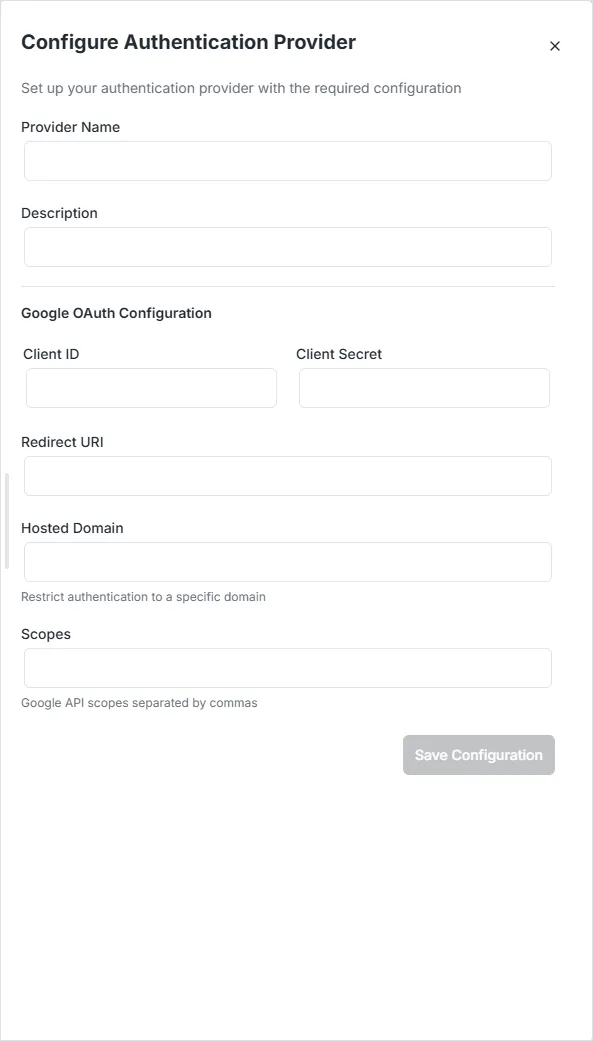

4. Google

Section titled “4. Google”启用使用 Google 帐户的社交登录。

- Client ID & Client Secret: 从 Google Cloud Console 生成的凭据(OAuth 2.0 客户端 ID)。

- Redirect URI: 您的应用程序的回调 URL。

- Hosted Domain: (可选)限制特定 Google Workspace 域(例如

yourcompany.com)的用户登录。 - Scopes: 从用户的 Google 帐户请求的权限。

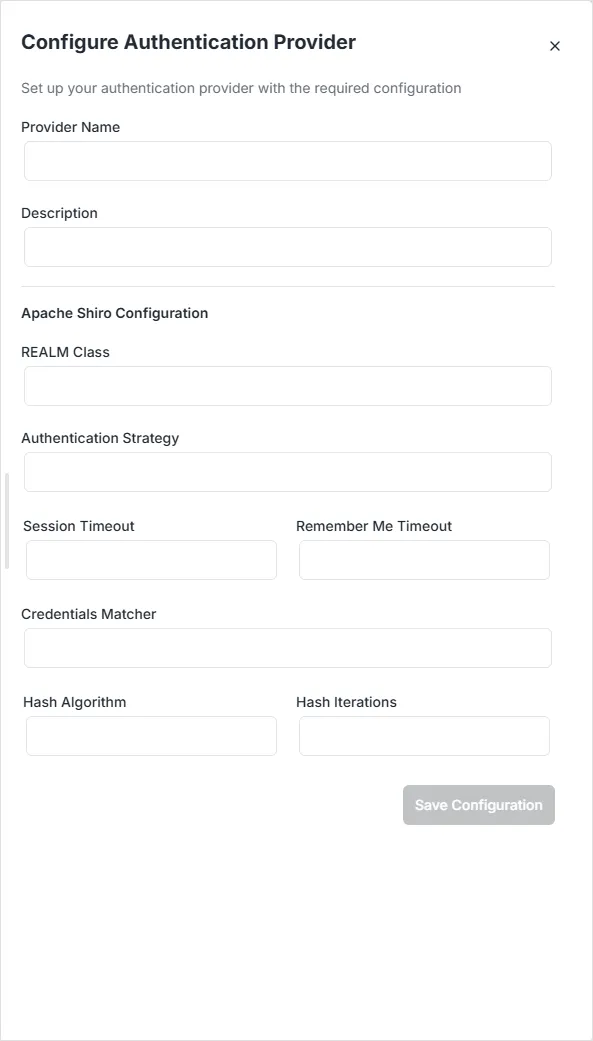

5. Apache Shiro

Section titled “5. Apache Shiro”使用 Apache Shiro 安全框架配置高级企业身份验证。

- REALM Class: 您的自定义 Shiro Realm 的完全限定类名。

- Authentication Strategy: 定义如何验证身份验证尝试。

- Session & Timeout: 配置

Session Timeout和Remember Me Timeout持续时间。 - Hashing: 定义安全参数,包括

Credentials Matcher、Hash Algorithm(例如 SHA-256)和Hash Iterations。