認証プロバイダー

認証プロバイダーセクションでは、さまざまなログイン方法とIDサービスを構成することで、アプリケーションを保護できます。ユーザーのサインアップ、ログイン、およびセッションの検証方法を管理できます。

このセクションにアクセスするには、左側のサイドバーで アプリサービス > 認証プロバイダー に移動します。

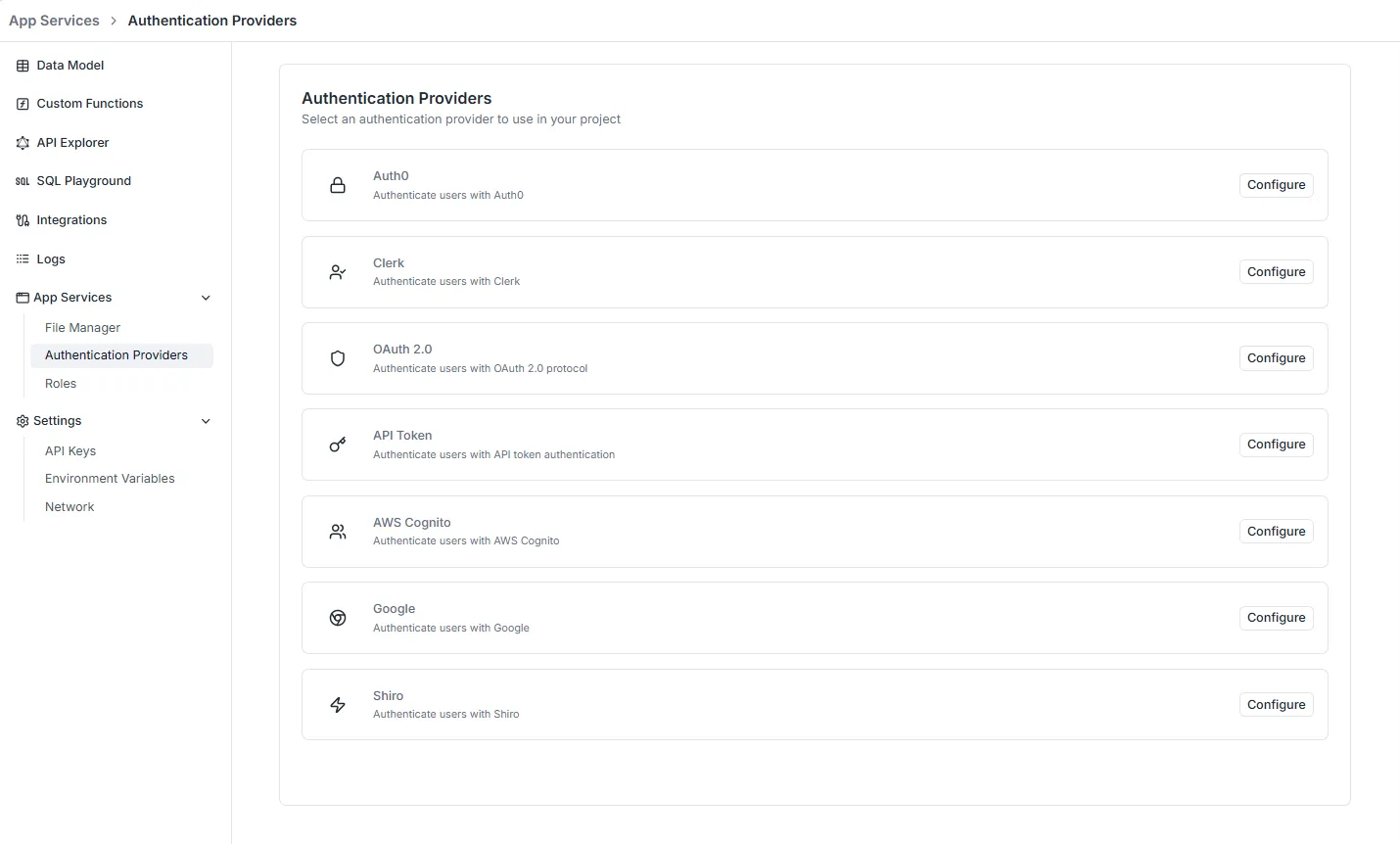

利用可能なプロバイダー

Section titled “利用可能なプロバイダー”プラットフォームは現在、以下の認証戦略をサポートしています。

- Auth0 (マネージドIDプラットフォーム)

- Clerk (ユーザー管理と認証)

- OAuth 2.0 (汎用プロトコル)

- API Token (カスタムトークン認証)

- AWS Cognito (Amazon IDサービス)

- Google (ソーシャルログイン)

- Shiro (Apache Shiroフレームワーク)

プロバイダーを設定するには、目的のサービスの横にある 構成 ボタンをクリックします。以下は、サポートされているプロバイダーの構成要件です。

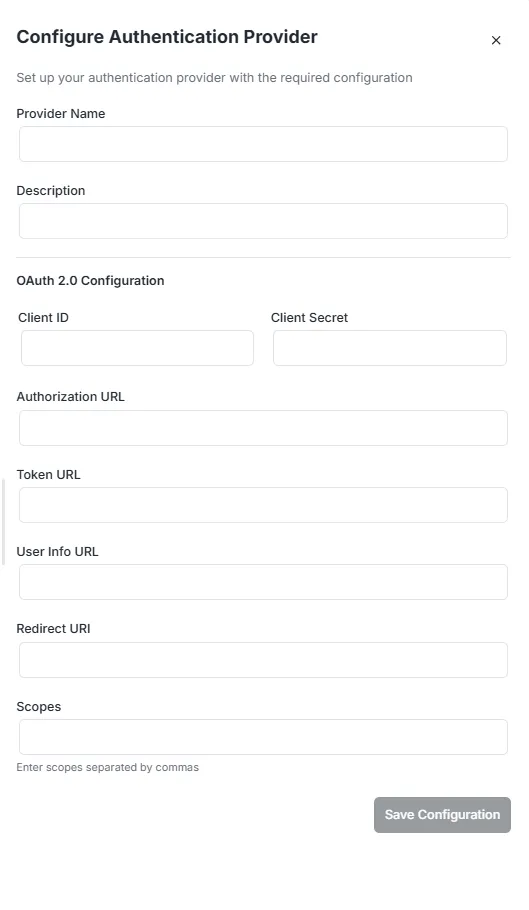

1. OAuth 2.0

Section titled “1. OAuth 2.0”汎用OAuth 2.0準拠のIDプロバイダーを接続するには、このオプションを使用します。

- Client ID & Client Secret: 外部OAuthプロバイダーから取得した資格情報。

- Authorization URL: ユーザーがログインするためにリダイレクトされるエンドポイント。

- Token URL: 認証コードをアクセストークンと交換するために使用されるエンドポイント。

- User Info URL: ユーザーのプロファイル情報を取得するためのエンドポイント。

- Redirect URI: ログイン後にユーザーが戻されるアプリケーション内のコールバックURL。

- Scopes: 要求される権限を定義します(コンマ区切り)。

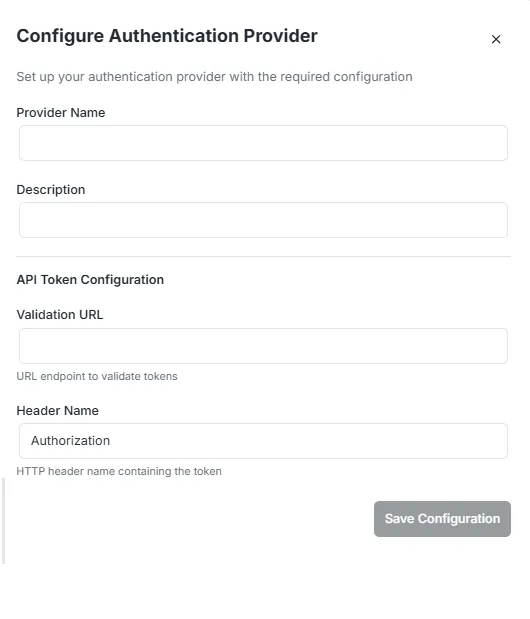

2. API Token

Section titled “2. API Token”サーバー間通信や、検証エンドポイントを含むカスタム認証フローには、これを使用します。

- Validation URL: 提供されたトークンの有効性を検証するためにシステムが呼び出す外部エンドポイント。

- Header Name: トークンが期待されるHTTPヘッダーキー(デフォルトは

Authorization)。

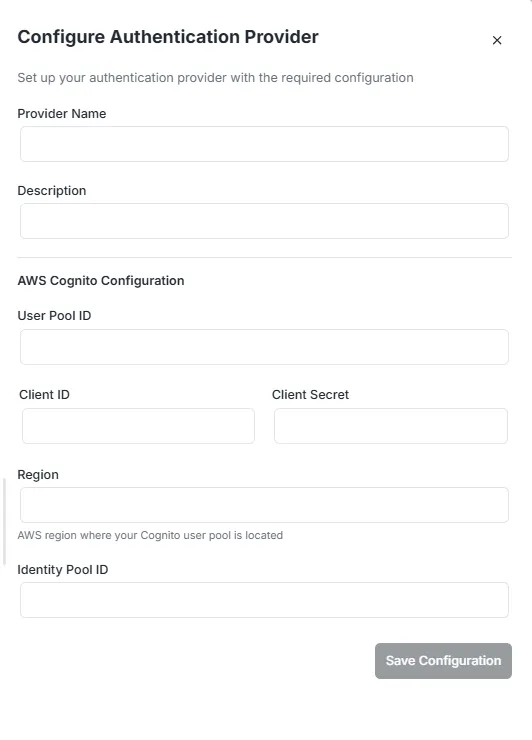

3. AWS Cognito

Section titled “3. AWS Cognito”Amazon Cognito User Poolsと直接統合します。

- User Pool ID: ユーザーが保存されているCognito User PoolのID。

- Client ID & Client Secret: AWSコンソールで生成されたアプリクライアントの資格情報。

- Region: User PoolがあるAWSリージョン(例:

us-east-1)。 - Identity Pool ID: (オプション) AWSフェデレーテッドアイデンティティを使用している場合に必要です。

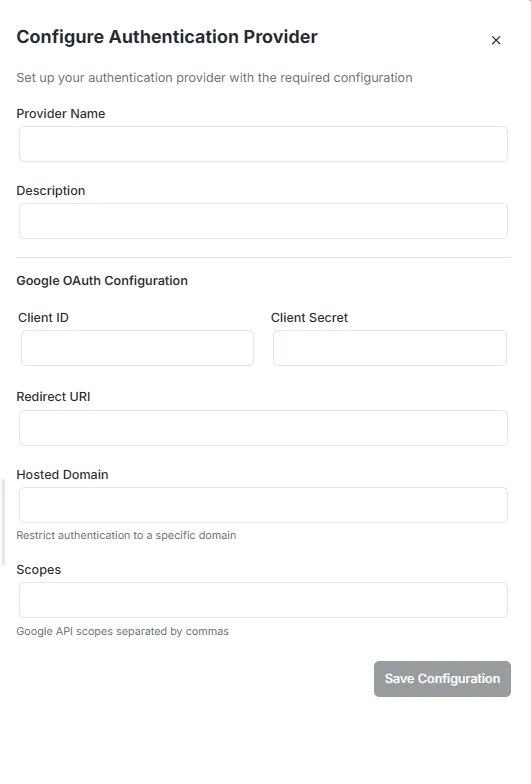

4. Google

Section titled “4. Google”Googleアカウントを使用したソーシャルログインを有効にします。

- Client ID & Client Secret: Google Cloud Consoleから生成された資格情報(OAuth 2.0クライアントID)。

- Redirect URI: アプリケーションのコールバックURL。

- Hosted Domain: (オプション) ログインを特定のGoogle Workspaceドメイン(例:

yourcompany.com)のユーザーに制限します。 - Scopes: ユーザーのGoogleアカウントから要求される権限。

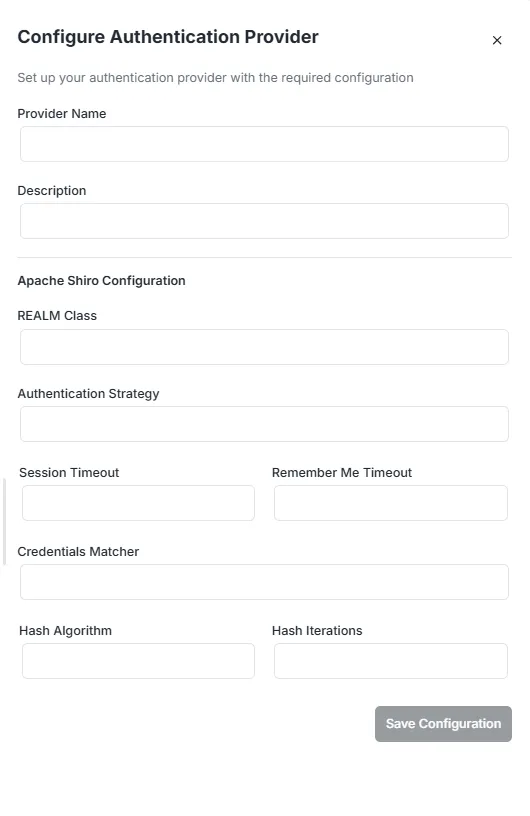

5. Apache Shiro

Section titled “5. Apache Shiro”Apache Shiroセキュリティフレームワークを使用して、高度なエンタープライズ認証を構成します。

- REALM Class: カスタムShiro Realmの完全修飾クラス名。

- Authentication Strategy: 認証試行の検証方法を定義します。

- Session & Timeout:

Session TimeoutとRemember Me Timeoutの期間を構成します。 - Hashing:

Credentials Matcher、Hash Algorithm(例:SHA-256)、Hash Iterationsなどのセキュリティパラメーターを定義します。