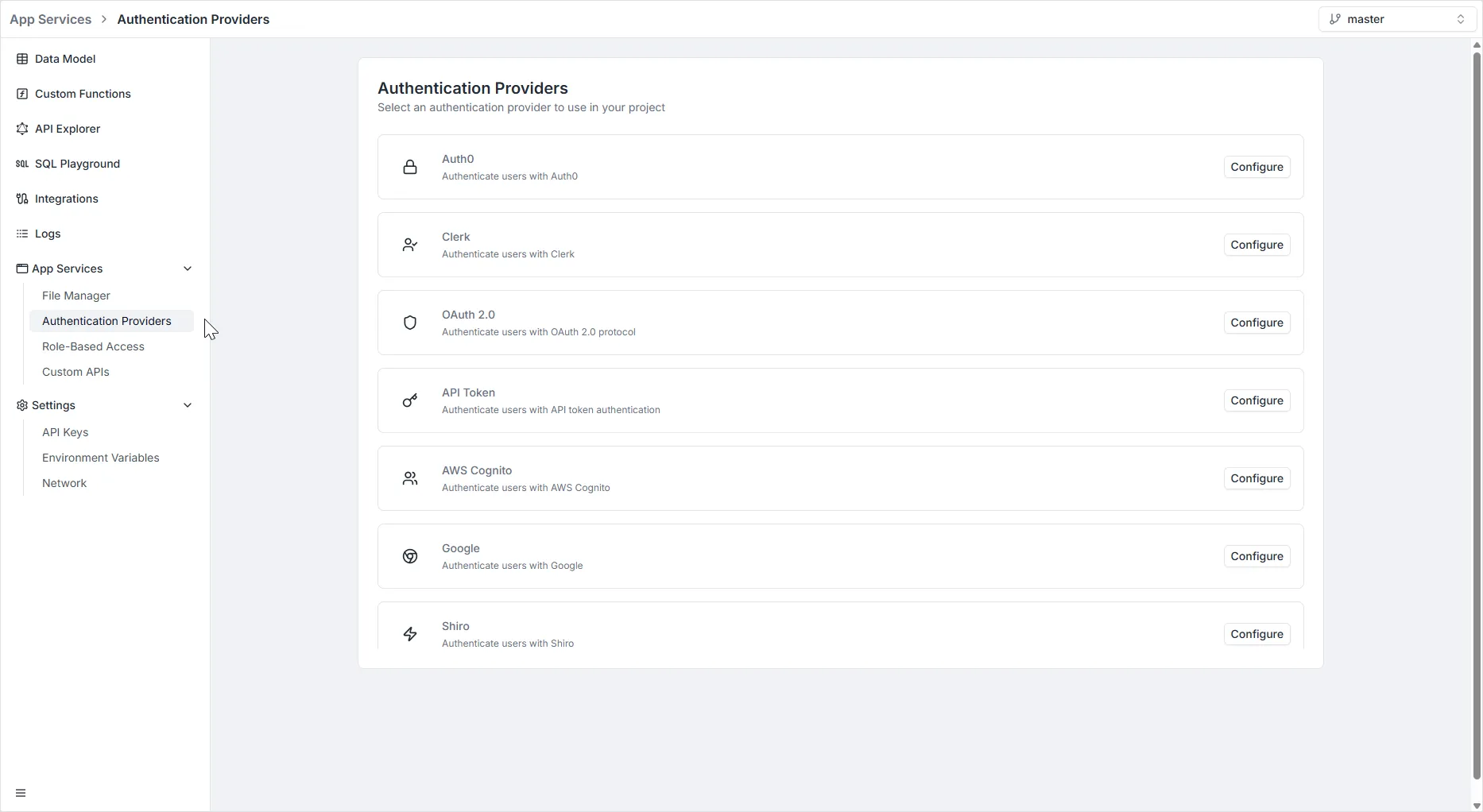

Proveedores de Autenticación

La sección de Proveedores de Autenticación le permite asegurar su aplicación configurando varios métodos de inicio de sesión y servicios de identidad. Puede administrar cómo los usuarios se registran, inician sesión y validan sus sesiones.

Para acceder a esta sección, navegue a Servicios de Aplicación > Proveedores de Autenticación en la barra lateral izquierda.

Nota: Los proveedores de autenticación están delimitados por entorno. Cada entorno mantiene su propio conjunto de proveedores configurados. Por razones de seguridad, las configuraciones de proveedores de autenticación no se copian al crear una rama de un nuevo entorno: los secretos OAuth y las credenciales de identidad deben configurarse de forma independiente en cada entorno.

Proveedores Disponibles

Sección titulada «Proveedores Disponibles»La plataforma actualmente soporta las siguientes estrategias de autenticación:

- Auth0 (Plataforma de Identidad Gestionada)

- Clerk (Gestión de Usuarios y Autenticación)

- OAuth 2.0 (Protocolo Genérico)

- API Token (Autenticación por Token Personalizado)

- AWS Cognito (Servicio de Identidad de Amazon)

- Google (Inicio de Sesión Social)

- Shiro (Marco Apache Shiro)

Detalles de Configuración

Sección titulada «Detalles de Configuración»Para configurar un proveedor, haga clic en el botón Configurar junto al servicio deseado. A continuación se muestran los requisitos de configuración para los proveedores soportados:

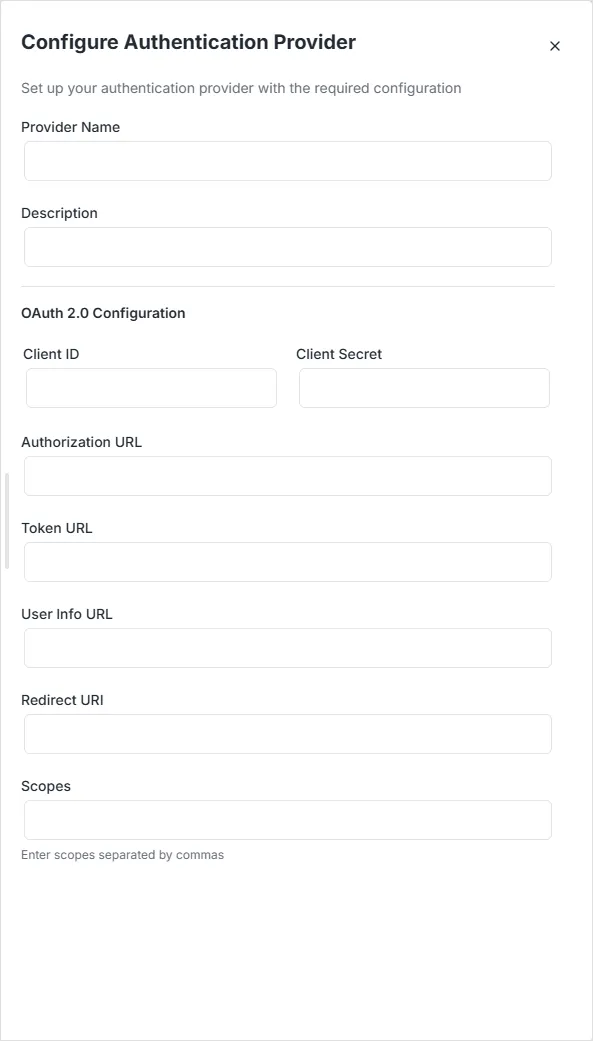

1. OAuth 2.0

Sección titulada «1. OAuth 2.0»Utilice esta opción para conectar cualquier proveedor de identidad genérico compatible con OAuth 2.0.

- Client ID & Client Secret: Las credenciales obtenidas de su proveedor OAuth externo.

- Authorization URL: El endpoint donde se redirige al usuario para iniciar sesión.

- Token URL: El endpoint utilizado para intercambiar el código de autorización por un token de acceso.

- User Info URL: El endpoint para obtener la información del perfil del usuario.

- Redirect URI: La URL de devolución de llamada en su aplicación donde el usuario es devuelto después de iniciar sesión.

- Scopes: Defina los permisos solicitados (separados por comas).

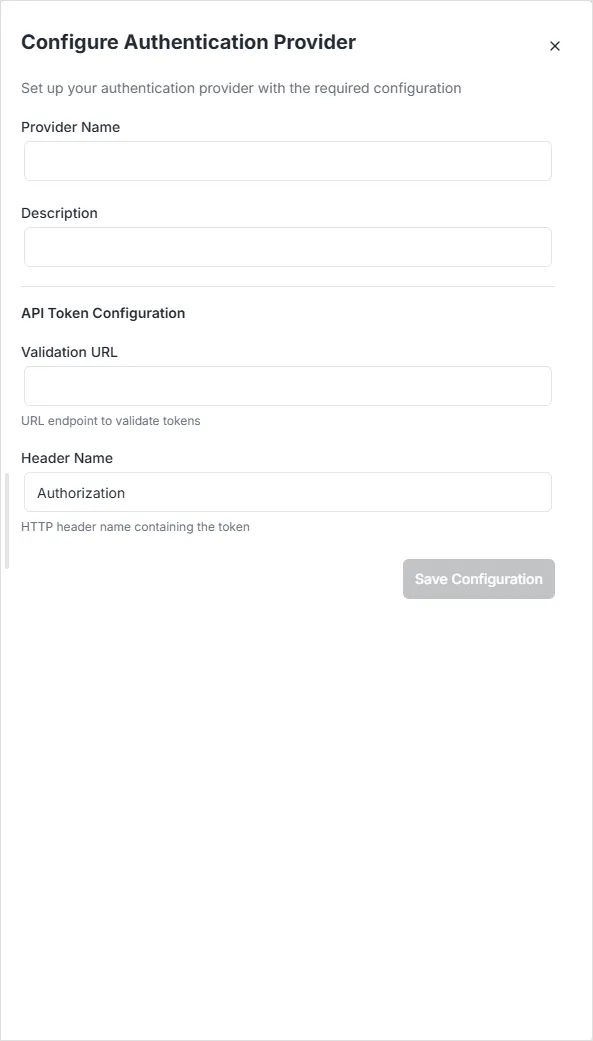

2. API Token

Sección titulada «2. API Token»Utilice esto para la comunicación de servidor a servidor o flujos de autenticación personalizados que involucren un endpoint de validación.

- Validation URL: El endpoint externo que el sistema llamará para verificar la validez del token proporcionado.

- Header Name: La clave del encabezado HTTP donde se espera el token (por defecto es

Authorization).

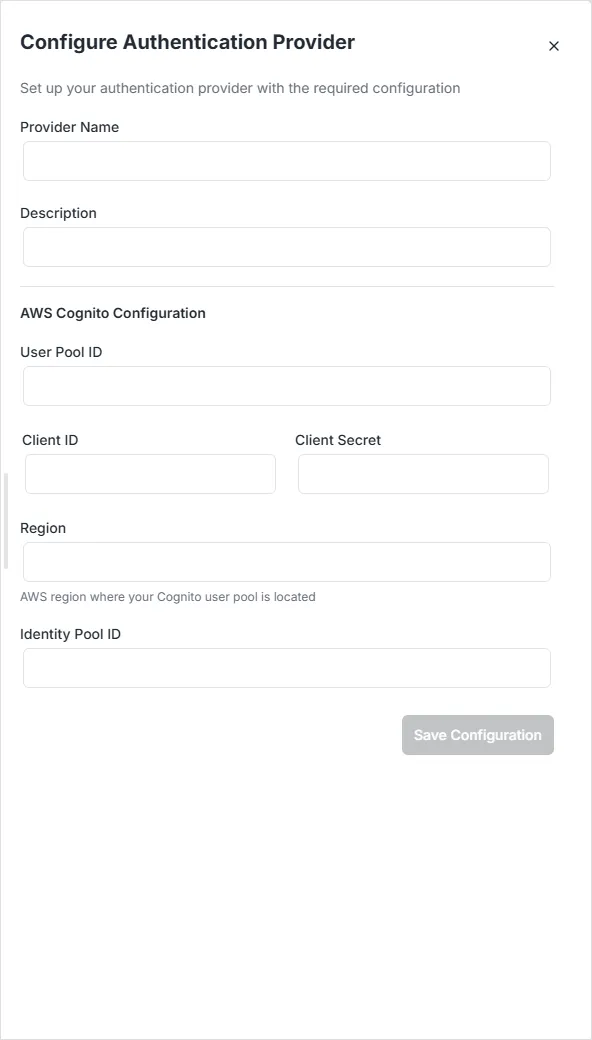

3. AWS Cognito

Sección titulada «3. AWS Cognito»Intégrese directamente con los grupos de usuarios de Amazon Cognito.

- User Pool ID: El ID del grupo de usuarios de Cognito donde se almacenan sus usuarios.

- Client ID & Client Secret: Las credenciales de cliente de la aplicación generadas en la consola de AWS.

- Region: La región de AWS donde se encuentra su grupo de usuarios (por ejemplo,

us-east-1). - Identity Pool ID: (Opcional) Requerido si está utilizando identidades federadas de AWS.

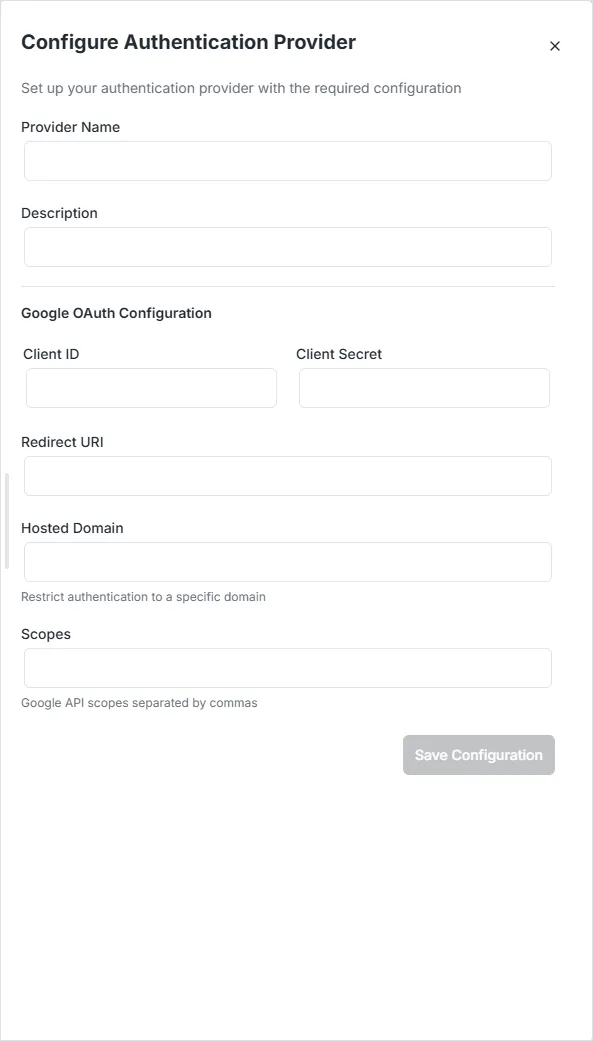

4. Google

Sección titulada «4. Google»Habilite el inicio de sesión social utilizando cuentas de Google.

- Client ID & Client Secret: Credenciales generadas desde la consola de Google Cloud (ID de cliente OAuth 2.0).

- Redirect URI: La URL de devolución de llamada para su aplicación.

- Hosted Domain: (Opcional) Restrinja el inicio de sesión a usuarios de un dominio específico de Google Workspace (por ejemplo,

suempresa.com). - Scopes: Permisos solicitados de la cuenta de Google del usuario.

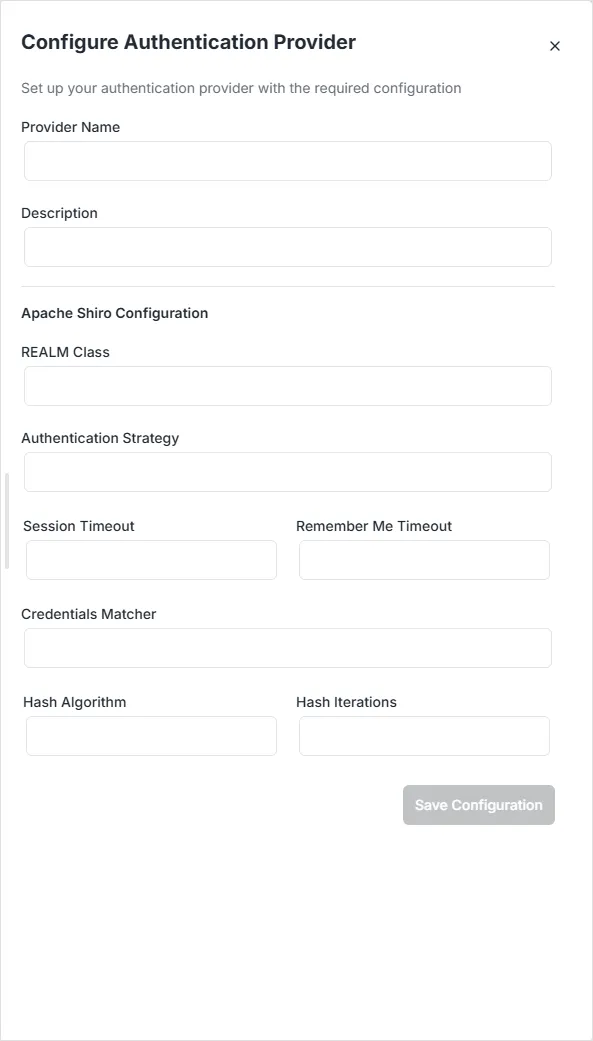

5. Apache Shiro

Sección titulada «5. Apache Shiro»Configure la autenticación empresarial avanzada utilizando el marco de seguridad Apache Shiro.

- REALM Class: El nombre de clase totalmente calificado de su Realm de Shiro personalizado.

- Authentication Strategy: Define cómo se verifican los intentos de autenticación.

- Session & Timeout: Configure la duración de

Session TimeoutyRemember Me Timeout. - Hashing: Defina los parámetros de seguridad, incluyendo

Credentials Matcher,Hash Algorithm(por ejemplo, SHA-256) yHash Iterations.