Провайдеры аутентификации

Раздел Провайдеры аутентификации позволяет защитить ваше приложение, настраивая различные методы входа и сервисы идентификации. Вы можете управлять тем, как пользователи регистрируются, входят в систему и проверяют свои сессии.

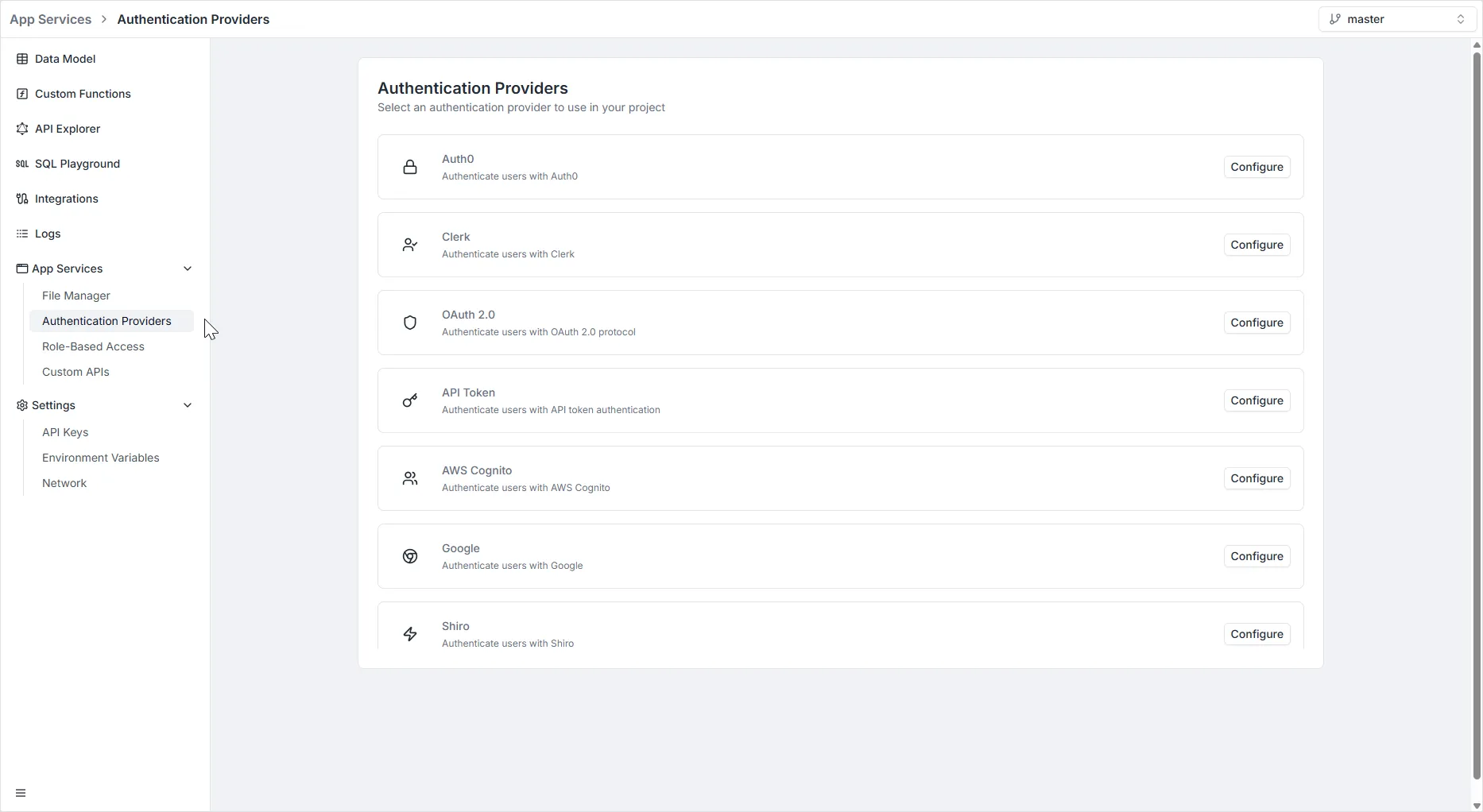

Чтобы получить доступ к этому разделу, перейдите в Сервисы приложений > Провайдеры аутентификации на левой боковой панели.

Примечание: Провайдеры аутентификации ограничены средой. Каждая среда поддерживает свой собственный набор настроенных провайдеров. По соображениям безопасности конфигурации провайдеров аутентификации не копируются при создании ветки новой среды — секреты OAuth и учётные данные идентификации должны настраиваться независимо для каждой среды.

Доступные провайдеры

Заголовок раздела «Доступные провайдеры»Платформа в настоящее время поддерживает следующие стратегии аутентификации:

- Auth0 (Управляемая платформа идентификации)

- Clerk (Управление пользователями и аутентификация)

- OAuth 2.0 (Общий протокол)

- API Token (Аутентификация по пользовательскому токену)

- AWS Cognito (Сервис идентификации Amazon)

- Google (Социальный вход)

- Shiro (Фреймворк Apache Shiro)

Детали конфигурации

Заголовок раздела «Детали конфигурации»Чтобы настроить провайдера, нажмите кнопку Настроить рядом с нужным сервисом. Ниже приведены требования к конфигурации для поддерживаемых провайдеров:

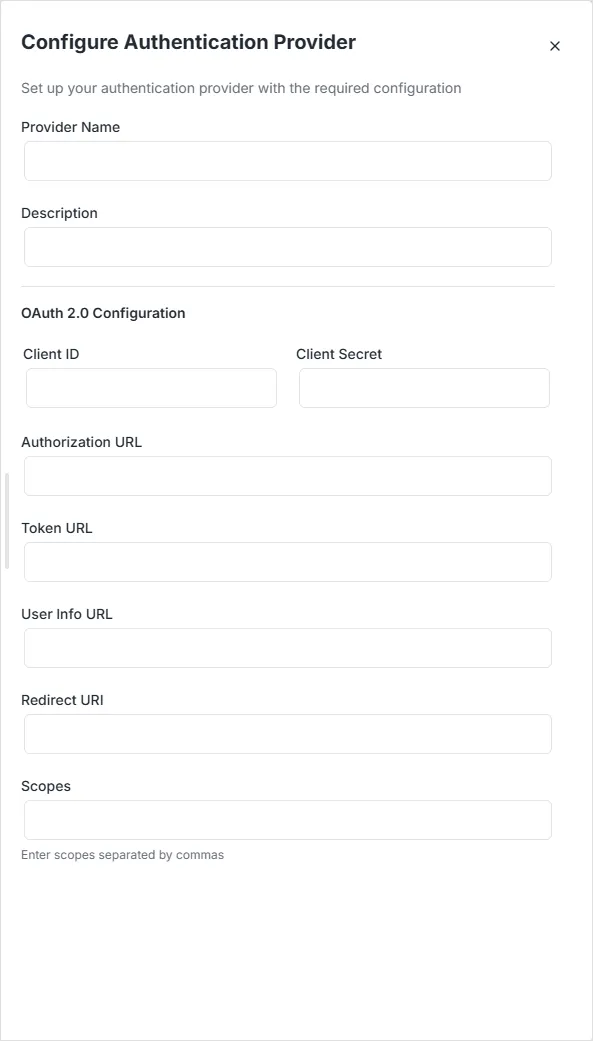

1. OAuth 2.0

Заголовок раздела «1. OAuth 2.0»Используйте эту опцию для подключения любого общего провайдера идентификации, совместимого с OAuth 2.0.

- Client ID & Client Secret: Учетные данные, полученные от вашего внешнего провайдера OAuth.

- Authorization URL: Конечная точка, куда пользователь перенаправляется для входа.

- Token URL: Конечная точка, используемая для обмена кода авторизации на токен доступа.

- User Info URL: Конечная точка для получения информации профиля пользователя.

- Redirect URI: URL обратного вызова в вашем приложении, куда пользователь возвращается после входа.

- Scopes: Определите запрашиваемые разрешения (через запятую).

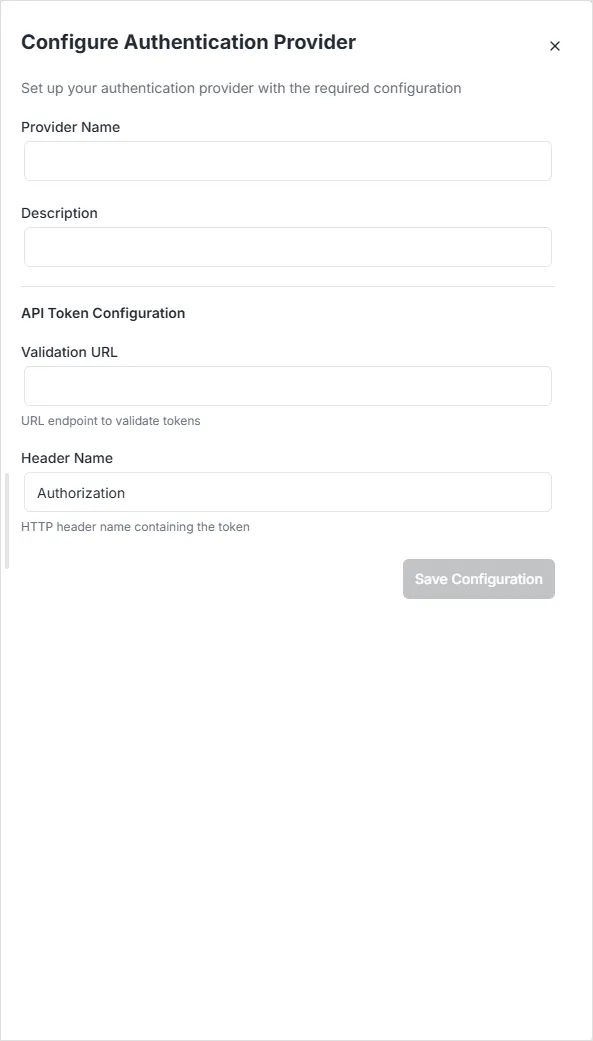

2. API Token

Заголовок раздела «2. API Token»Используйте это для связи сервер-сервер или пользовательских потоков аутентификации, включающих конечную точку валидации.

- Validation URL: Внешняя конечная точка, которую система вызовет для проверки действительности предоставленного токена.

- Header Name: Ключ HTTP-заголовка, где ожидается токен (по умолчанию

Authorization).

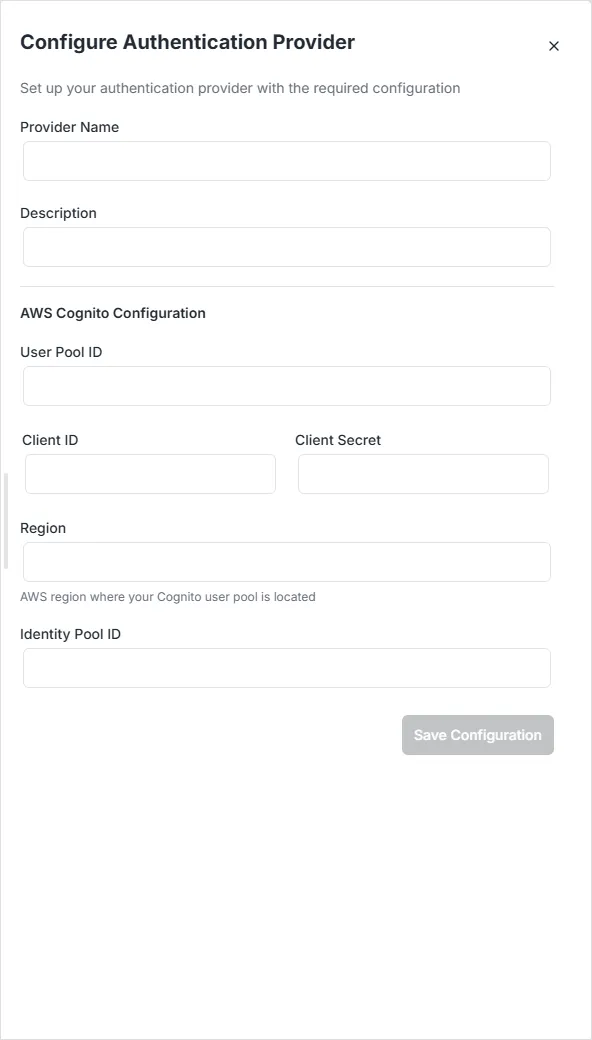

3. AWS Cognito

Заголовок раздела «3. AWS Cognito»Интеграция напрямую с пулами пользователей Amazon Cognito.

- User Pool ID: ID пула пользователей Cognito, где хранятся ваши пользователи.

- Client ID & Client Secret: Учетные данные клиента приложения, созданные в консоли AWS.

- Region: Регион AWS, где находится ваш пул пользователей (например,

us-east-1). - Identity Pool ID: (Необязательно) Требуется, если вы используете федеративные идентификаторы AWS.

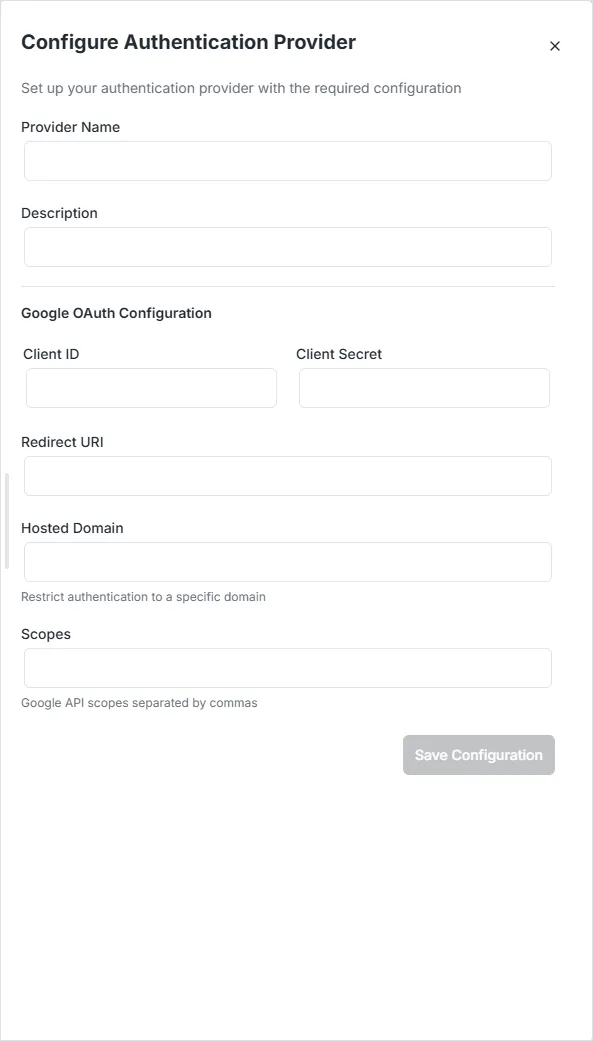

4. Google

Заголовок раздела «4. Google»Включите социальный вход с использованием учетных записей Google.

- Client ID & Client Secret: Учетные данные, созданные в Google Cloud Console (ID клиента OAuth 2.0).

- Redirect URI: URL обратного вызова для вашего приложения.

- Hosted Domain: (Необязательно) Ограничьте вход пользователями из определенного домена Google Workspace (например,

yourcompany.com). - Scopes: Разрешения, запрашиваемые из учетной записи Google пользователя.

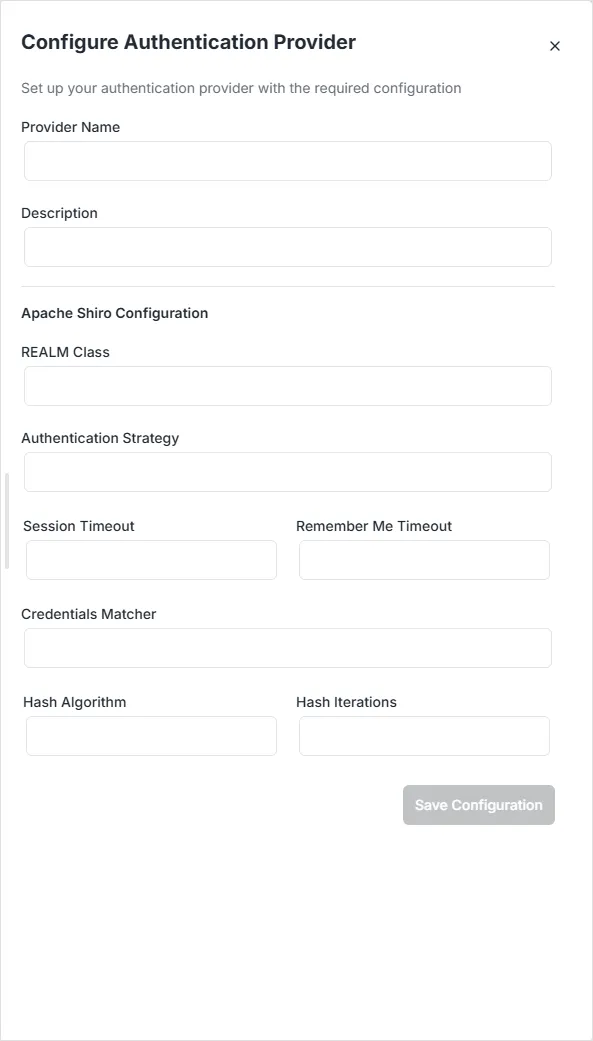

5. Apache Shiro

Заголовок раздела «5. Apache Shiro»Настройте расширенную корпоративную аутентификацию с использованием фреймворка безопасности Apache Shiro.

- REALM Class: Полное имя класса вашего пользовательского Shiro Realm.

- Authentication Strategy: Определяет, как проверяются попытки аутентификации.

- Session & Timeout: Настройте продолжительность

Session TimeoutиRemember Me Timeout. - Hashing: Определите параметры безопасности, включая

Credentials Matcher,Hash Algorithm(например, SHA-256) иHash Iterations.